Prywatność, jaką znaliśmy do tej pory, jest w dzisiejszym świecie niemożliwa do utrzymania. Nadal wierzymy, że dane osobowe można a nawet trzeba chronić, otóż nie można, a czy trzeba?. Dlaczego tak dzielnie bronimy prawa do bycia anonimowym, skoro wg. Facebooka, dziennie uzupełniamy jego bazę danych o około 500 terabajtów informacji? Co ważniejsze, uzupełniamy dobrowolnie, mając świadomość tego, że "prywatność w sieci nie istnieje". Jednego nie jesteśmy jeszcze świadomi; nasze dane, oprócz ludzi, zaczynają też wykorzystywać urządzenia i nazywa się to: "Internet rzeczy" (ang. "Internet of Things").

"Internet rzeczy" to sieć połączeń pomiędzy przedmiotami i urządzeniami - "rzeczami" które nie tylko są wykorzystywane przez ludzi w charakterze mediów lub pośredników wymiany informacji, lecz także same zaczynają wchodzić ze sobą w relacje, coraz częściej niezależnie i poza ludzką kontrolą. Urządzenia "obdarzone" programami tzw. sztucznej inteligencji (czyli, upraszając, takie które potrafią same się uczyć) mogą wymieniać się zebranymi informacjami i przetwarzać je na poziomach zupełnie niedostępnych dla ludzkiej świadomości. Takie procesy są dzisiaj wykorzystywane bardzo często, np. niektóre programy potrafią rozpoznawać na zdjęciach nagość, tak aby chronić najmłodszych przed przypadkową pornografią. Ale te same programy są też w stanie rozpoznawać metadane zapisane w fotografiach i przypisywać wybrane zdjęcia to modeli aparatów, a nawet konkretnych urządzeń. Mówiąc krótko, współczesna technologia jest w stanie samodzielnie, bez ludzkiej ingerencji, przypisać do danego aparatu jego użytkownika, a następnie rozpoznać co znajduje się na fotografii. A teraz wyobraźmy sobie, że każdą zebraną informacją wymieniają się między sobą wszystkie urządzenia, które posiadamy.

"Internet rzeczy" spowoduje, że wszystko za chwilę będzie ze wszystkim połączone na różnych poziomach. Powstaną gigantyczne bazy danych o zachowaniach obiektów w czasie rzeczywistym. Każdy, kto ma telefon, kartę kredytową, inne urządzenia mobilne, będzie łatwy do zidentyfikowania. Musimy się przygotować na nową definicję prywatności. Trudno przewidzieć, co się teraz wydarzy. Jedno jest pewne, nie ma od tego odwrotu.

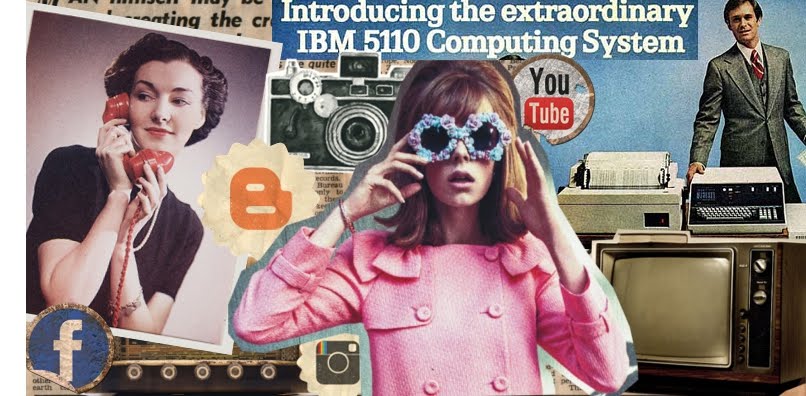

Dokładnie 8 marca opublikowaliśmy na tym blogu swój pierwszy post, zaczynał się słowami: "Niewątpliwie rozwój mediów to niepohamowany proces, w wyniku którego przybywa coraz to więcej sposobów dostarczania informacji". Minęły prawie 4 miesiące, a my jesteśmy coraz bardziej przekonani, że rozwój mediów nie tylko jest niepohamowany ale też sprawia wrażenie procesu rozpędzającego się. Może to zasługa rozwijającej się wiedzy, a może rzeczywiście żyjemy w czasach w których każdy nowy dzień przynosi nieoczekiwane zmiany.

Wszystkim, którzy poświęcili swój czas na śledzenie naszego bloga serdecznie dziękujemy, a mając świadomość, że "w Internecie nic nie ginie", mamy nadzieję iż ktoś kiedyś tutaj zaglądnie i zrozumie co znaczy słynne wyrażenie: "the Medium is the Message".

Pamiętajcie też o jednym:

A może jednak nie będzie tak źle?